Sicurezza informatica: che cosa sono i ransomware?

“Cresce l’allarme per il ransomware”: qualche giorno fa l’Ansa intitolava così un articolo abbastanza allarmistico. È vero che per “vendere” (o attirare l’attenzione, o i clic) bisogna metterla sulla paura, ma il problema esiste davvero, ed è serio.

Facciamo un passo indietro. Di che cosa stiamo parlando? I ransomware sono programmi che cifrano file e richiedono un pagamento in denaro per decifrarli (ransom=riscatto). Nati in Russia, ma ormai diffusi in tutto il mondo, tipicamente si diffondono come trojan, dei malware worm che penetrano nel sistema attraverso, per esempio, un file scaricato o una vulnerabilità nel servizio di rete per eseguire un payload, che cripterà i file personali sull’hard disk.

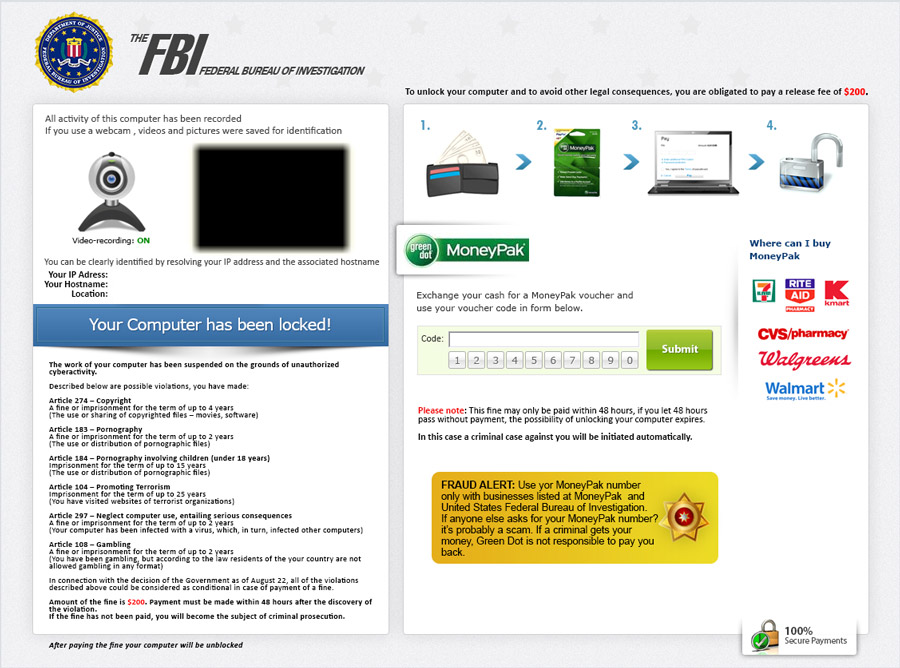

Il caso Reventon

Un caso storico, che ho raccontato nell’eBook “Stop al panico!”, è quello di Reventon, detto anche “trojan della polizia”. Questa truffa, sventata nel febbraio del 2013, consisteva nello spaventare gli utenti con finti messaggi (anche vocali) della Polizia, o dell’FBI, dove si diceva che il computer era stato bloccato a causa di operazioni illegali.

In Spagna la Polizia aveva raccolto numerose denunce da parte di vittime che avevano subito la truffa e spesso pagato per riscattare il dispositivo. La banda internazionale aveva installato in Spagna anche una succursale che si occupava della monetizzazione della truffa tramite pagamenti paysafecard e smart voucher Ukash. Dopo aver scambiato i voucher in denaro reale, questi individui inviavano gli introiti alla sede principale dell’organizzazione in Russia. La polizia stima che il singolo gruppo di criminali abbia portato avanti una attività di riciclaggio da oltre un milione di euro in un solo anno.

Come è stata debellata la truffa? Attività di ricerca delle minacce svolte in tempo reale e su ampia scala hanno reso possibile la mappatura dei processi e dell’infrastruttura di rete, identificando il reindirizzamento del traffico criminale e i server di comando e controllo.

Come prevenire?

Esistono dei sistemi per prevenire problemi del genere? Quando si parla di infezioni su larga scala, la prevenzione più efficace, dicono gli esperti, parte sempre dalla “awareness” dell’utente: un utente consapevole e attento ai problemi di sicurezza, infatti, è l’ultimo livello di protezione (a volte il più importante) in una infrastruttura di sicurezza; questo vale anche per i ransomware che, nati per attaccare i dati dell’utente, rappresentano ora un pericolo concreto anche per i dati aziendali.

Massimo Turchetto, CEO & Founder di SGBox

Abbiamo chiesto a Massimo Turchetto, CEO & Founder di SGBox, di darci delle dritte: “Il caso peggiore a cui ci si potrebbe trovare davanti è quello in cui i diversi livelli di protezione non sono stati in grado di bloccare il vettore di infezione, solitamente e-mail o connessione a siti Web esterni, e in cui l’utente abbia involontariamente dato inizio all’infezione”. Quindi che fare? “Il comportamento del ransomware può essere riconoscibile mediante l’analisi dei log provenienti sia dal computer che sta subendo l’attacco, sia dal server le cui share sono connesse a esso. Ogni cifratura corrisponde alla scrittura di un file e non esistono pause tra una cifratura e la successiva, in quanto le modifiche ai file provengono sempre dallo stesso utente. Nel momento in cui il virus cifra, i log riveleranno un numero insolitamente alto di write su file per un singolo utente. In questo caso l’infezione è iniziata ed è possibile riconoscere il problema e intervenire”.

Tecnicamente parlando, per ottenere una configurazione adatta a riconoscere questo tipo di situazione è necessario attivare sui server le politiche di auditing su file e directory, abilitando in particolare il logging sugli eventi di scrittura e limitando l’audit alle directory con dati condivisi agli utenti.

Una volta ottenute le informazioni necessarie è possibile creare regole (o trigger) che avvisano del pericolo, per esempio fissando una soglia massima di eventi di scrittura per lo stesso utente in un dato intervallo di tempo. Prima di implementare questa strategia è necessario però studiare con attenzione i dati storici per evitare di incorrere in falsi positivi, stabilendo una soglia ragionevole di scritture per utente.

Conclude Turchetto: “Un’informazione importante che si può ottenere dall’analisi dei log consiste nel conoscere quanti accessi di modifica o creazione un singolo utente ha effettuato ad esempio in 60 secondi. Questa informazione ci aiuta ad individuare la workstation che sta effettuando l’attacco così da avere la possibilità di procedere con l’immediato shutdown. Questo ci permette però di individuare anche l’utente che ha dato inizio all’attacco e di risalire al suo indirizzo di posta elettronica. Mediante l’indirizzo è possibile verificare quali sono gli indirizzi esterni da cui ha ricevuto il possibile virus o, analizzando la sua navigazione, quali siti abbia visitato. Scoperte queste informazioni, infine, è possibile risalire a tutti gli altri utenti che abbiano ricevuto mail dagli stessi mittenti o abbiano visitato gli stessi siti e prevenire eventuali nuove infezioni”.

Le attività di analisi del comportamento di un singolo evento, quale la modifica di file, possono innescare contromisure e nuove analisi che, anche se non permettono di prevenire l’infezione perché si tratta di dati storici, seppure vecchi di un secondo, forniscono strumenti per contenerla e, probabilmente per limitare il danno che questo genere di malware può generare.